苹果无线直接链接(AWDL)中的一个漏洞使攻击者可以从一个空中封锁的网络中逃脱并窃取机密数据。苹果在去年4月针对iOS和macOS的问题发布了安全更新,但今天发布了细节。

AWDL是所有附近的苹果设备之间通过蓝牙建立的点对点网络。当蓝牙和Wi-Fi启用时,它就会出现,用于AirDrop、AirPlay和Handoff等。来自安全公司SensorFu的安全研究员Mikko Kenttälä发现,该功能可被用于从空中封锁的网络中逃脱。

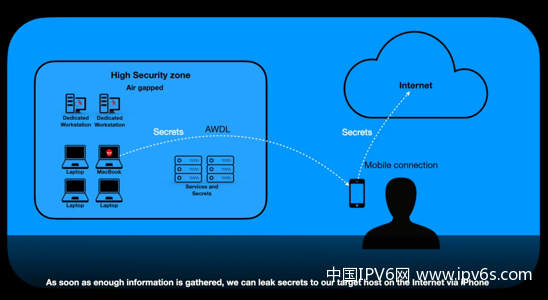

不将有机密数据的系统与互联网连接是众所周知的安全措施。这也被称为气隙。处于空气中的计算机仍然可能被恶意软件感染。Kenttälä发现了一种方法,即当有iPhone的人靠近时,可以使用AWDL从一个受感染的苹果MacBook的空气屏蔽网络中窃取数据。

只要有人拿着iPhone接近受感染的MacBook,恶意软件就会使用IPv6节点信息查询来找出iPhone的公共IPv6地址。这个地址被用于所谓的 “反弹泄漏”。该恶意软件使用一个欺骗的源IPv6地址将所有收集的数据发送到iPhone。

“Kenttälä说:”由于没有人监听移动接口UDP端口1337,iPhone将发送一个ICMPv6错误信息,包括被盗数据,到欺骗的地址,收件人将收到这些数据。该研究人员在去年9月向苹果公司报告了这个问题。作为一个解决方案,苹果公司决定在iOS14.5、iPadOS14.5、watchOS7.4和mac OS Big Sur 11.3中禁用IPv6节点信息查询功能。

原创文章,作者:中国IPv6网,如若转载,请注明出处:https://www.ipv6s.com/safety/202108041359.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫