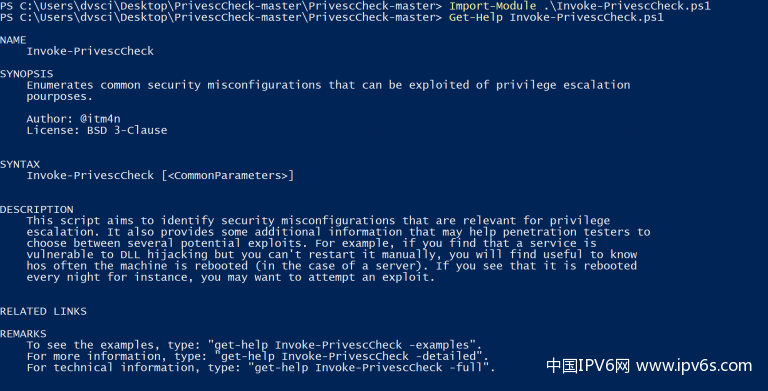

PrivescCheck旨在发现可被利用来进行权限升级的Windows问题。它还收集了对开发和开发后有用的各种信息。

该工具的目的是帮助安全研究人员在五次测试和工作站/VDI审计中识别Windows机器的潜在漏洞。它的目的不是为了让红队成员纯粹用于专业用途,尽管它可能为你提供很多关于你的系统安全的有用信息。

特点

当前用户

Invoke-UserCheck – 获取当前用户的用户名和SID。

Invoke-UserGroupsCheck – 枚举当前用户所属的组,除了默认的和低权限的组。

Invoke-UserPrivilegesCheck – 枚举当前用户的令牌的高潜在权限。

服务

Invoke-InstalledServicesCheck – 枚举非默认的服务

Invoke-ServicesPermissionsCheck – 枚举当前可以通过服务控制管理器修改的服务。

Invoke-ServicesPermissionsRegistryCheck – 枚举可以在注册表中修改的服务。

Invoke-ServicesImagePermissionsCheck – 枚举所有具有可修改的二进制(或参数)的服务。

Invoke-ServicesUnquotedPathCheck – 枚举具有可被利用的未引用路径的服务。

Dll劫持

Invoke-DllHijackingCheck – 检查是否有任何系统路径文件夹可被修改。

节目

Invoke-InstalledProgramsCheck – 枚举默认未安装的应用程序。

Invoke-ModifiableProgramsCheck – 枚举具有可修改的DLL文件的EXE的应用程序。

Invoke-RunningProcessCheck – 枚举正在运行的进程。

证书

Invoke-SamBackupFilesCheck – 检查SAM/SYSTEM备份文件的常见位置。

Invoke-UnattendFilesCheck – 枚举Unattend文件并提取凭证

Invoke-WinlogonCheck – 检查存储在Winlogon注册表键中的凭证。

Invoke-CredentialFilesCheck – 列出存储在当前用户AppData文件夹中的凭证文件。

Invoke-CredentialManagerCheck – 枚举保存在凭证管理器中的凭证。

Invoke-GPPPasswordCheck – 列出包含非空 “cpassword “字段的组策略偏好(GPP)。

登记处

Invoke-UacCheck – 检查是否启用了UAC(用户访问控制)。

Invoke-LapsCheck – 检查是否启用了LAPS(本地管理员密码解决方案)。

Invoke-PowershellTranscriptionCheck – 检查PowerShell转录是否被配置/启用了。

Invoke-RegistryAlwaysInstallElevatedCheck – 检查注册表中是否设置了AlwaysInstallElevated键。

Invoke-LsaProtectionsCheck – 检查LSASS是否作为受保护进程运行(+额外检查)。

网络

Invoke-TcpEndpointsCheck – 枚举本地机器上不寻常的TCP端点(IPv4和IPv6)。

Invoke-UdpEndpointsCheck – 枚举本地机器上不寻常的UDP端点(IPv4和IPv6)。

杂项

Invoke-WindowsUpdateCheck – 检查机器的最后更新时间

Invoke-SystemInfoCheck – 获取操作系统的名称和完整的版本字符串

Invoke-LocalAdminGroupCheck – 枚举默认的本地管理组的成员。

Invoke-MachineRoleCheck – 获取机器的角色(工作站、服务器、域控制器)。

Invoke-SystemStartupHistoryCheck – 获取系统启动事件的列表

Invoke-SystemStartupCheck – 获取最后一次系统启动时间

Invoke-SystemDrivesCheck – 获取当前映射的本地驱动器和网络共享的列表

使用

- 基本用途

从命令行。

C:Temp>powershell -ep bypass -c “。.PrivescCheck.ps1; Invoke-PrivescCheck”

从PowerShell。

PS C:Temp>Set-ExecutionPolicy Bypass -Scope process -Force

PS C:Temp> . .PrivescCheck.ps1; Invoke-PrivescCheck

从PowerShell,无需修改策略。

PS C:Temp> Get-Content .PrivescCheck.ps1 | Out-String | IEX

PS C:Temp> Invoke-PrivescCheck

- 扩展功能

默认情况下,范围仅限于发现漏洞,但你可以通过:-Extended获得更多的信息。

调用PrivescCheck -Extended

- 创建报告文件

你还可以使用选项将脚本的结果保存为各种格式的文件。可接受的格式有 、 、 和 。 如果是空白,默认的格式是 ,这是对我们终端打印内容的简单复制。

它的值将被用作最终报告的基本名称,扩展名将根据选定的格式自动添加。

调用PrivescCheck -报告PrivescCheck_%COMPUTERNAME%。

Invoke-PrivescCheck -Report PrivescCheck_%COMPUTERNAME% -Format TXT, CSV, HTML, XML

你可以从这里下载该程序 https://github.com/itm4n/PrivescCheck。

原创文章,作者:中国IPv6网,如若转载,请注明出处:https://www.ipv6s.com/safety/202109171696.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫